区块链技术如何实现不可篡改?其背后依赖的核心机制是什么?

摘要:

“不可篡改”是区块链技术最核心、最引人注目的特性之一,但并非区块链的唯一特性, 区块链通过一系列精巧的设计,共同实现了这一目标,什么是“不可篡改”?“不可篡改”(Tamper-Pr...

摘要:

“不可篡改”是区块链技术最核心、最引人注目的特性之一,但并非区块链的唯一特性, 区块链通过一系列精巧的设计,共同实现了这一目标,什么是“不可篡改”?“不可篡改”(Tamper-Pr... “不可篡改”是区块链技术最核心、最引人注目的特性之一,但并非区块链的唯一特性。 区块链通过一系列精巧的设计,共同实现了这一目标。

什么是“不可篡改”?

“不可篡改”(Tamper-Proof / Immutable)意味着一旦信息被记录并确认,就几乎不可能被更改或删除,任何人都无法偷偷修改历史数据而不被发现。

想象一下一本古老的账本:

- 传统账本:如果只有一个人记账,他可以随时涂改某一页,如果有多个人记账,但都由一个中心化的机构(如银行)保管,这个机构内部人员或黑客也可能篡改记录。

- 区块链账本:这本账本不是由一个人或一个机构保管,而是由成千上万的人共同复制和保管,要修改其中一条记录,你需要同时修改这成千上万本一模一样的账本,并且要赶在其他人记录新数据之前完成,这在计算上几乎是不可能的。

区块链是如何实现“不可篡改”的?

区块链的“不可篡改”并非来自单一技术,而是由以下几个关键技术点共同作用、环环相扣的结果:

链式结构

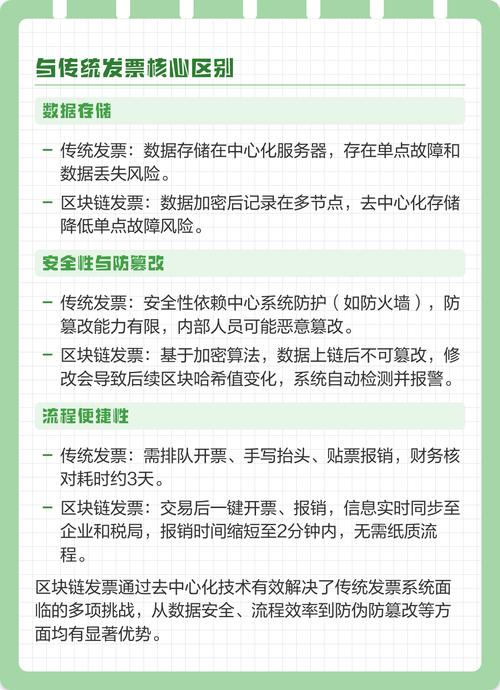

区块链将数据打包成一个个“区块”(Block),每个区块都通过密码学方法与上一个区块紧密相连,形成一条链条。

- 工作原理:每个区块都包含了上一个区块的“指纹”(即哈希值),哈希值是通过对区块内容进行特定算法计算得到的一串独一无二的字符串。

- 不可篡改的体现:如果你试图修改任何一个区块内的数据(比如一笔交易金额),这个区块的哈希值就会彻底改变,由于下一个区块记录的是上一个区块的旧哈希值,这个“链条”就会立刻在修改的地方“断裂”,网络中的其他节点会立刻发现这个区块的哈希值与它记录的上一个哈希值不匹配,从而拒绝承认这个被篡改的区块。

比喻:就像一串珍珠项链,如果你动其中一颗珍珠的位置,整条项链的连接顺序和形态都会被破坏,非常容易被发现。

(图片来源网络,侵删)

密码学哈希

哈希函数是区块链的基石,它具有几个关键特性:

- 单向性:可以从数据计算出哈希值,但无法从哈希值反推出原始数据。

- 确定性:同样的数据输入,永远得到同样的哈希值。

- 抗碰撞性:几乎不可能找到两个不同的数据,它们能生成相同的哈希值。

- 雪崩效应:输入数据哪怕只发生一个微小的改动(比如多一个空格),输出的哈希值也会变得面目全非。

这保证了区块内容的完整性和唯一性,任何微小的篡改都会导致哈希值的巨大变化,从而被系统识别。

分布式账本

这是实现“不可篡改”的社会性保障,区块链的账本不是存储在中心服务器上,而是由网络中所有参与节点(计算机)共同维护一份完整的拷贝。

- 工作原理:当你发起一笔交易或添加一个新区块时,它会广播给整个网络,网络中的所有节点都会独立验证这笔交易或区块的有效性,只有当大多数节点(超过51%)都验证通过后,这个新区块才会被添加到链上。

- 不可篡改的体现:攻击者如果想篡改数据,他不能只攻击一个中心服务器,而必须同时控制网络中超过51%的节点,让它们都接受并记录被篡改的数据,对于一个像比特币这样拥有数万个节点的庞大网络来说,这几乎是不可能完成的任务,成本会高到天文数字,这种攻击方式被称为“51%攻击”。

共识机制

共识机制是确保所有节点对“哪个区块是合法的”达成一致规则的算法,它解决了在分布式系统中,如何在没有中心权威的情况下建立信任的问题。

- 常见机制:

- 工作量证明:最著名的例子是比特币,节点(矿工)需要通过巨大的计算能力来竞争记账权,成功“挖矿”的节点获得奖励,并将新区块添加到链上,这个过程消耗了大量的电力和算力,使得攻击者如果想重写历史,需要消耗比整个网络更巨大的算力,极不划算。

- 权益证明:节点(验证者)需要锁定一定数量的代币作为抵押来获得记账权,如果作恶,其抵押的代币将被罚没,这种方式更节能,但同样提高了作恶成本。

共识机制确保了只有经过大多数或特定规则认可的、合法的区块才能被添加到链上,从源头上杜绝了非法数据的进入。

“不可篡改”的绝对性:理想与现实

虽然我们常说区块链“不可篡改”,但这是一种相对的、基于概率的安全,而非绝对的。

“不可篡改” vs “极难篡改”

更准确的说法是“极难篡改”(Extremely Difficult to Tamper),对于大型公链(如比特币、以太坊),由于其庞大的算力网络和分布式的节点结构,篡改数据的成本和难度已经高到可以忽略不计,在实践中等同于“不可篡改”。

“51%攻击”的风险

这是对区块链“不可篡改”最直接的威胁,如果一个实体(或联盟)能够控制网络中超过51%的算力(PoW)或质押代币(PoS),理论上它就可以:

- 重写最近的交易历史(撤销自己已经花掉的币)。

- 阻止新的交易被确认。

- 这会严重损害网络的信任,但通常只能篡改最近的数据,对于更早的、更深的历史数据,篡改难度会呈指数级增长。

“智能合约”的漏洞

这是一个非常重要的区别点,区块链本身确保的是数据记录的不可篡改性,但运行在区块链上的智能合约是代码,代码也可能存在漏洞。

- 案例:2025年的The DAO事件,黑客利用智能合约的漏洞,非法转移了价值数千万美元的以太币,这次攻击并不是“篡改”了以太坊的区块链数据,而是“执行”了一个有漏洞的智能合约,事后,以太坊社区通过一次极具争议的“硬分叉”(回滚了被盗的交易)来挽回损失,这在某种程度上也体现了“代码即法律”这一原则的脆弱性。

中心化应用的风险

有些所谓的“区块链”项目,如果其私钥由中心化机构控制,那么虽然数据上链了,但这个机构依然可以控制数据的写入和修改,失去了去中心化的核心优势,也就谈不上真正的“不可篡改”。

| 特性 | 如何实现“不可篡改” |

|---|---|

| 链式结构 | 修改一个区块,其后所有区块的连接关系都会断裂,极易被发现。 |

| 密码学哈希 | 数据的微小改动都会导致哈希值巨变,是篡改的“报警器”。 |

| 分布式账本 | 数据存储在成千上万个节点上,攻击者需同时控制大部分节点才能篡改,成本极高。 |

| 共识机制 | 通过PoW、PoS等规则,确保只有合法的区块才能被添加,从源头防止非法数据。 |

核心结论:

区块链通过链式结构、密码学哈希、分布式账本和共识机制这四大支柱,共同构建了一个强大的信任机器,使得数据一旦上链,就具备了极高的篡改成本和极低的篡改可能性。

当谈到“区块链和不可篡改”时,我们理解的是:区块链技术通过其精巧的架构设计,为数字世界提供了一种前所未有的、基于数学和算法的、高度可信的、难以篡改的数据记录方式。 但我们必须清醒地认识到,这种“不可篡改”是相对的,它主要针对的是链上数据的记录本身,而无法完全规避智能合约漏洞或极端的“51%攻击”等风险。

作者:咔咔本文地址:https://jits.cn/content/26995.html发布于 今天

文章转载或复制请以超链接形式并注明出处杰思科技・AI 股讯

还没有评论,来说两句吧...